2026年了,航天圈里提起“黑盒子”,已经不再只指飞行记录仪。我们在基地内部,更常用的一个说法,是“协议箱”——尤其是像“三角洲行动航天基地隐秘协议箱”这种被反复加密、只在少数任务会议里出现的名字。 我叫阮砚舟,在某沿海航天发射基地做地面系统工程师第八个年头了,主要盯的是任务指挥链路和数据交换安全。写这篇,不是为了制造悬念,而是想把很多朋友在网上问的几个问题讲清楚:这些“隐秘协议箱”到底是什么?它们真能让任务更安全,还是埋着更大的风险?普通人有必要紧张吗? 跟你说这些,是站在机房和指挥大厅之间那条灰色走廊里的视角,而不是宣传海报上的那一面。 很多人在论坛、视频弹幕里会把“三角洲行动航天基地隐秘协议箱”直接脑补成某种神秘武器或者阴谋核心,这个想象有点浪漫,也有点跑偏。 在我们内部语境里,“协议箱”更接近三样东西的混合体: “隐秘”两个字,只是说明它不走公开链路,不写进任何对外发布的任务说明书。不是为了耍神秘,而是为了降低攻击面和误操作概率。 打个比喻,如果整套航天发射系统是一座城,这个协议箱就是那把只配给少数守城官员的应急钥匙:城门损坏时、城内出现火情时、对外通讯中断时,仍然可以用这把钥匙解锁最后几条机制。 很多人问:“有了主指挥系统,为何还要多搞一个这玩意?”原因很现实——过去五年,全球航天任务收到的网络攻击尝试次数增长得极快。2025年欧洲航天局公开的安全报告里提到,针对其地面站的恶意扫描和入侵尝试,较2022年增加了约210%。中国、美国并不会更轻松,只是不会全部写在公开报告里。 在这种环境下,把关键指令分一部分到“看不见”的协议箱里,是一种冗余级的安全设计。 但这里有个前提:隐秘不是无限授权。协议箱里的每一条指令,基本都要绑定多重签名 + 物理令牌 + 多人在场确认,日志也会在任务结束后写回安全审计系统。否则,这东西真会变成你想象中的“黑暗开关”。 从工程师视角讲,多一个系统,意味着多一轮测试、多一串风险点、多很多份文档,我们也会嫌麻烦。那为什么这几年还明显感觉协议箱的存在感变强? 有三个压力叠加得很明显。 其一是任务密度。 根据2026年上半年公开的发射统计数据,全球轨道发射尝试次数相比2023年翻了接近一倍,其中商业发射占比已经逼近70%。频次上去之后,单次任务出问题的概率也会随之积累,即便单次风险不高,叠加也会让人夜里睡得不太稳。 其二是在轨资产价值。 2026年,全球在轨卫星数量已经超过12,000颗,其中用于通信、导航、遥感的核心资产越来越多地被金融、能源、交通这些关键行业依赖。一次发射失败或者在轨控制异常,影响已经不只是科研项目,而是基建级别的连锁反应。协议箱就是为这类“出事代价太高”的场景预留的最后防线。 其三是链路复杂度和攻击面。 过去发射基地大多是封闭网环境,自建链路,自控终端。现在为了提高效率,很多辅助环节慢慢迁移到更通用的IT架构上,SaaS、云平台、远程协作系统都进来了。这些变化让效率更高,也让“安全边界”变得模糊。 在安全审计会上,我们常看到一个数据:从2021到2025,内部归档的“可疑访问事件”年均增长在30%~40%。那些被真正确认是重大威胁的也许不多,但趋势是明确的——信任环境不再那么简单。 对我们这种整天对着链路拓扑图的人来说,协议箱的意义更像是:当你已经接受系统越来越复杂、外部因素越来越多这个现实后,主动在高风险节点旁边放一个脱网、低复杂度、可控的小系统,给自己留一条退路。 很多科普一提到这类东西就容易抽象成“提升安全”“保障任务”,听得人云里雾里。站在我这种岗位上,协议箱真正发挥作用的地方很少有戏剧性的瞬间,但都非常具体。 比较典型的,主要有三种路径。 一类是通信异常时的兜底指令。 在发射阶段,如果主控制链路信号异常(例如出现异常延迟或完整性校验失败),某些动作不适合依赖实时指挥。协议箱里预置的一组“稳态策略”会被启用。例如对姿态控制、推进剂阀门开闭节奏的保守调整,让系统保持在安全区间内更久一些,等链路恢复或者应急决策组给出新的方案。 这类指令往往事先在模拟器里跑过成百上千次,不求收益最大,而是把风险压到更低。 第二类是敏感行为的额外许可。 比如某些涉及载荷数据擦除、敏感模块关停的操作,不希望任何常规账户在误操作或被劫持的情况下就能执行。协议箱就充当了“第二把钥匙”:只有当指定岗位在指定时间窗口内通过线下令牌、口令分片、视频双重确认后,对应的执行授权才会短时打开。 这种设计对外界来说显得“过度谨慎”,对我们而言却是很务实的防线。你可以理解为,在键盘之上多了一层“人肉保险丝”。 第三类是任务中断/撤销的极端选项。 很多人以为发射一旦点火就“不可逆”,任务中断的窗口、阈值、程序都写得非常细。协议箱中存的是那些一旦触发就需要承担巨大责任,但必须清晰明了的中断脚本。 比如在某些载人相关任务或大价值载荷任务里,如果监测到关键部件参数连续超限,系统自动预警后,协议箱内的中断流程可以在极短时间内“一键执行”:关断、应急分离、转入逃逸轨迹等动作被严格按顺序推进。 没有人愿意用到这套脚本,但如果不提前把最硬的决定固化成代码,人反而容易在高压状态下犹豫、争论,错过最佳窗口。 这些东西不写在宣传板上,名字也不会印在纪念章上,可它们在任务设计和安全评估文档里,存在感一点也不低。 说到这里,很多读者会有自然的疑问:既然这些系统这么重要,为什么要“隐秘”?是不是代表有些东西故意不让公众知道? 我在基地内部接触到的讨论,更多集中在两个关键词上:可审计和可解释。 对于一个航天基地而言,“完全公开”并不等于“完全可信”。有些对外公布的流程足够详细,但真正发生异常时,外界很难在几分钟内判断每一步是否按规则执行。而对于必须精确追责、复盘、改进的安全系统,内部真正看重的是: 这也解释了为什么协议箱经常被物理隔离,却又被强制接入多渠道日志系统。 2025年某次国际联合演练后,公开简报里提到一个数字:在模拟的多场景故障中,采用“多层协议箱 + 独立审计”架构的基地,其关键决策可追溯率达到了98%以上,而单层主控系统的平均可追溯率只有80%~85%。 “可追溯”听起来枯燥,但对于一个系统的可信程度来说,几乎是最重要的底线。 至于公众层面的透明度,其实是在另一个层级上做文章。比如: 从我的视角看,“隐秘”更多是对手不可见,而不是“公众不可被解释”。真正危险的情况是:既不对内审计,也不对外解释,那才会慢慢侵蚀信任。 写到这里,回头看“三角洲行动航天基地隐秘协议箱”这个关键词,你或许会发现,它和消费互联网里的很多“黑科技”并不一样。它没有酷炫的 UI,也难登新闻头条,却正悄悄改变航天任务的安全边界。 站在一个地面工程师的位置,我更在意的是读到这里的你,能真正带走一点有用的东西,而不是只剩下“好神秘”三个字。结合这几年在基地的工作经验,我会给出几条相对务实的视角: 每次网上出现“神秘协议”“隐藏系统”这类词,很容易激发情绪化讨论。 如果你关心的是航天安全本身,可以先问三个简单的问题来给自己“减压”: 在我们基地,协议箱相关内容会在年度内部技术大会上被专题汇报,故障复盘时也会被安全部门咬得很紧。这类内部“磨刀”的存在,比对外宣传更早地决定了一个系统是不是正在滑向危险的方向。 如果一个系统一方面被吹得很神秘,一方面在技术圈里几乎找不到严肃的讨论和论文,那才值得多留点心。 每年都有学生来基地实习,第一天总是兴奋得睡不着,但第二周开始,就慢慢有人意识到:真正占用你大部分精力的,是那些像“三角洲行动航天基地隐秘协议箱”这样的“灰色地带”工作。 你如果有兴趣往航天安全、指挥系统方向走,这里有几点现实的小提示: 航天基地需要能写出漂亮代码的人,也非常需要能把复杂系统讲明白的工程师。协议箱这种东西,哪怕你不负责它的实现,也要学会向非专业人士解释它存在的合理性和边界。 从外部读者的角度,你确实不可能拿到协议箱的完整技术细节,这既不现实,也不安全。你仍然可以通过观察整个生态,来判断一个国家或机构在处理这些“隐秘系统”时是不是在往健康的方向走。 几个可观测的指标,大致是这样的: 如果这些信号持续向好,你可以合理推断,像“三角洲行动航天基地隐秘协议箱”这样的系统,更可能是一种谨慎的工程措施,而不是失控的权力工具。 对我们这些内部人来说,最希望看到的局面,其实也是:协议箱一直在、机制越来越成熟、调用频率却低得可怜,这说明主系统做得足够好,世界也没有那么糟糕。 把机房门关上的时候,我常会有一个挺朴素的念头——那些被称作“隐秘”的东西,存在的价值,也许就是让外面的人多一点心安,而不是多一层恐惧。

三角洲行动航天基地隐秘协议箱:一位地面工程师眼中的“黑盒子”真相与风险

2026-01-14 22:23:03阅读次数:13 次

举报

“隐秘协议箱”到底是什么,不是什么

为什么航天基地宁愿多这一个复杂环节

协议箱具体怎么用,而不是空洞地“保驾护航”

透明度、信任感与“隐秘”的边界

作为基地内部的人,我会怎么给你几条务实建议

面对“黑盒”系统,信息焦虑可以慢一点

想进入这一行的人,别只看火箭升空的那几秒

普通用户真正能做的,不是“查秘密”,而是看生态

热门游戏

推荐攻略

-

华为玩不了VIVO手游(华为玩不了VIVO手游怎么办)

1537人浏览 -

热血传奇手游沃玛号角(热血传奇沃玛装备隐藏属性)

1618人浏览 -

剑侠情缘手游VIP15礼包(剑侠情缘手游VIP1到18一共要花多少钱)

1628人浏览 -

英雄联盟手游短匕(英雄联盟手游代练平台哪个好点)

798人浏览

-

[热门]问道手游装备制作技巧(问道手游搬砖一天可以挣多少钱)

-

[热门]外国多媒体手游推荐(高画质外国手游)

-

[热门]类似帝国文明的手游(类似帝国文明的手游推荐)

-

[热门]手游女枪Q机制(LOL手游兵线机制)

-

[热门]神武手游帮派内政顺序(神武手游帮派内政顺序怎么看)

-

[热门]黑崎一护手游攻略(SSR黑崎一护)

-

[热门]寻仙手游赠送鲜花(寻仙手游赠送鲜花怎么用)

-

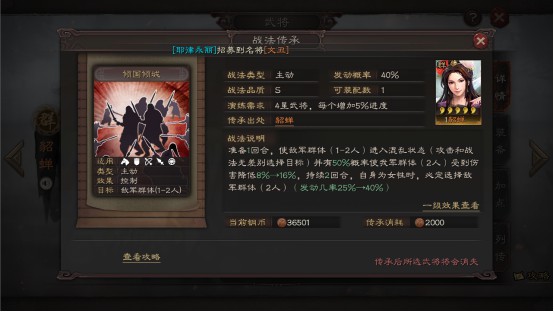

[热门]新仙剑奇侠传手游传承(新仙剑奇侠传手游传承怎么弄)

-

[热门]安卓手机的YY手游助手(苹果手机玩安卓手游)

-

[热门]英雄联盟手游QB能用(英雄联盟手游代练平台哪个好点)

-

[热门]手游弹弹堂符文搭配(弹弹堂符号大全)

-

[热门]神武手游七弦古琴(神武手游七弦古琴怎么获得)

感谢你浏览了全部内容~